A. Ejemplo: Ambiente de alta seguridad

A.1. Descripción

Supondremos que nuestra organización se desempeńa tras un Firewall. Podríamos hacer que el esquema anterior siga sin variaciones simplemente habilitando los puertos respectivos en el filtro de paquetes. Sin embargo, aquí consideraremos una situación más complicada en la que se requiere de dos servidores de email. Asumimos que el lector conoce el concepto de una red DMZ (zona desmilitarizada) usada como primera línea de defensa para los servicios que deben dar cara al exterior.

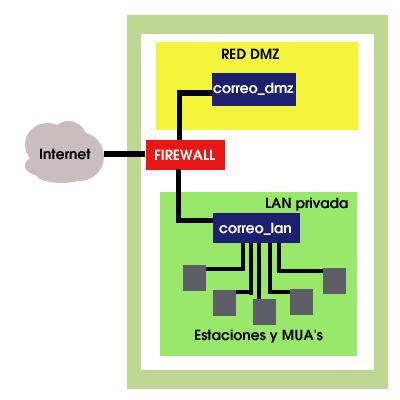

Uno de estos servidores de email se encontrará en la red DMZ (correo_dmz) y será accesible desde Internet (aunque pasando por el Firewall), y el otro se encuentra dentro de nuestra red LAN (correo_lan). Las estaciones seguirán configuradas para conectarse a este último (correo_lan) por lo que no haremos cambios al respecto. Sin embargo, correo_lan NO enviará mensajes al exterior directamente, sino a través de correo_dmz, y viceversa, no recibirá mensajes desde el exterior, salvo desde correo_dmz. La siguiente figura esquematiza esta configuración:

Nótese que nosotros no indicaremos absolutamente nada acerca de la configuración del firewall pues esto está fuera de los objetivos de esta guía. Si se implementa el firewall con Linux, en Internet ya hay abundantes documentos acerca de cómo configurarlo.